이 글은 AWS 인프라 운영 중 경험한 실제 비용절감 사례를 기록한 시리즈입니다.

1. 개요 (Introduction)

AWS 내 여러 서비스(S3, DynamoDB 등)와 통신할 때 NAT Gateway를 통한 공인망 트래픽 비용이 매월 예상보다 높게 청구되는 상황이 있었습니다.

특히 EKS 워커 노드에서 S3로 로그를 주기적으로 업로드하거나 DW서버의 백업 파일을 S3로 전송 시 트래픽이 많다 보니 비용이 누적되고 있었습니다.

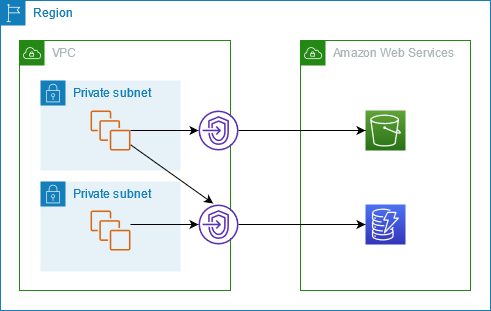

이 문제를 해결하기 위해 VPC 엔드포인트(VPC Endpoint)를 도입해 NAT 게이트웨이 의존도를 줄이고 내부망을 통한 서비스 연결로 전환하게 되었습니다.

2. VPC 엔드포인트란?

VPC 엔드포인트는 AWS 서비스와 통신하기 위해 인터넷 게이트웨이(IGW)나 NAT를 사용하지 않고, 프라이빗 네트워크 안에서 직접 연결할 수 있게 해주는 서비스입니다.

VPC 엔드포인트에는 두 가지 타입이 있습니다:

- Gateway Endpoint: S3, DynamoDB 전용.

- Interface Endpoint: 대부분의 AWS 서비스와 PrivateLink를 위한 ENI 기반 연결.

3. Gateway vs Interface

| 이름 | Gateway | Interface |

| 대상 서비스 | S3, DynamoDB | 기타 대부분의 AWS 서비스 |

| 네트워크 구조 | 라우팅 테이블에 직접 등록 | ENI 생성 + DNS 이름 재지정 |

| 데이터 처리 비용 | 없음 (전송량만 계산됨) | ENI 사용 시간당 비용 + 데이터 처리 요금 발생 |

| 설정 난이도 | 비교적 간단 (route table 설정) | 복잡 (보안 그룹, ENI, DNS 등 추가 고려) |

| 사용 사례 | 대용량 로그 업로드, 백업 등 | atlas mongo-db 연결 등 |

| 비용 최적화 효과 | 매우 큼 (NAT 비용 절감) | 효과 있으나 적절한 트래픽 예측이 필요함 |

4. 적용 사례

EKS 환경에서 S3에 로그 및 파일을 저장하는 구조가 다양하게 존재하고 있었습니다.

초기에는 퍼블릭 S3 엔드포인트를 NAT 게이트웨이 통해 연결하고 있었고, 월간 데이터 전송량은 50~100GB 수준이었지만 NAT 요금만 월 $40~$60 발생했습니다.

5. 해결 방법

- S3 트래픽을 Gateway Endpoint로 전환하여 NAT 게이트웨이 통과 제거

- 엔드포인트 정책을 통해 보안 및 접근 제어 설정 강화

7. 효과 및 개선 여지

- S3 통신으로 발생하던 NAT 비용을 월 약 60% 절감

- 이후 Terraform으로 엔드포인트 구성을 자동화하여 신규 프로젝트에도 쉽게 재사용 가능하도록 개선

참고자료

- https://docs.aws.amazon.com/ko_kr/vpc/latest/privatelink/gateway-endpoints.html